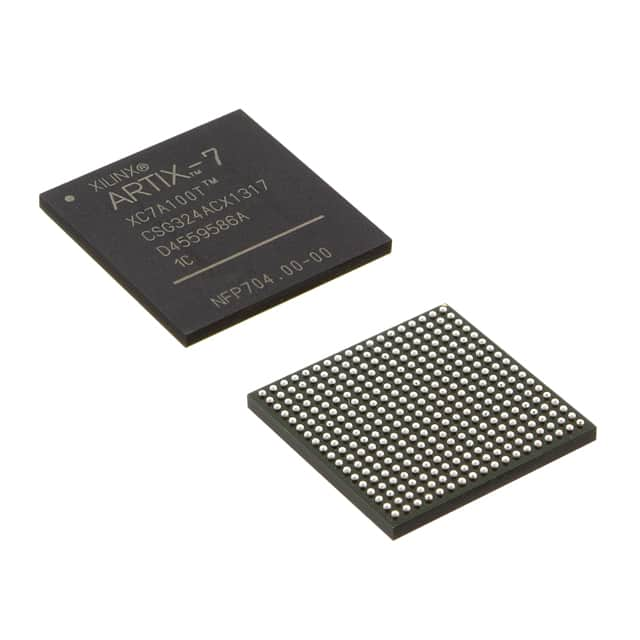

اصل IC چپ Programmable XCVU440-2FLGA2892I IC FPGA 1456 I/O 2892FCBGA

پيداوار جون خاصيتون

| ٽائيپ | وضاحت |

| زمرو | انٽيگريٽيڊ سرڪٽس (ICs) |

| Mfr | AMD Xilinx |

| سلسلو | Virtex® UltraScale™ |

|

| دٻو |

| اسٽينڊرڊي پيڪيج | 1 |

| پيداوار جي حالت | چالو |

| LABs/CLBs جو تعداد | 316620 |

| منطقي عنصرن/سيلن جو تعداد | 5540850 |

| ڪل رام بٽس | 90726400 |

| I/O جو تعداد | 1456 |

| وولٹیج- سپلائي | 0.922V ~ 0.979V |

| چڙهڻ جو قسم | مٿاڇري جبل |

| آپريٽنگ جي درجه حرارت | -40°C ~ 100°C (TJ) |

| پيڪيج / ڪيس | 2892-BBGA، FCBGA |

| فراهم ڪندڙ ڊوائيس پيڪيج | 2892-FCBGA (55×55) |

| بنيادي پراڊڪٽ نمبر | XCVU440 |

نيٽ ورڪ سيڪيورٽي لاءِ ٽريفڪ پروسيسر طور FPGAs استعمال ڪندي

سيڪيورٽي ڊوائيسز (فائر والز) ڏانهن ۽ ان کان ٽرئفڪ ڪيترن ئي سطحن تي انڪرپٽ ٿيل آهي، ۽ L2 انڪريپشن/ڊيڪرپشن (MACSec) تي عمل ڪيو ويندو آهي لنڪ پرت (L2) نيٽ ورڪ نوڊس (سوئچز ۽ روٽرز).L2 (MAC پرت) کان ٻاهر جي پروسيسنگ ۾ عام طور تي شامل آهن گہرا پارسنگ، L3 سرنگ ڊيڪرپشن (IPSec)، ۽ TCP/UDP ٽريفڪ سان انڪريپٽ ٿيل SSL ٽرئفڪ.پيڪيٽ جي پروسيسنگ ۾ ايندڙ پيڪٽن جي پارسنگ ۽ درجه بندي شامل آهي ۽ وڏي ٽرئفڪ جي مقدار (1-20M) جي پروسيسنگ اعلي ذريعي (25-400Gb/s) سان.

وڏي تعداد ۾ ڪمپيوٽنگ وسيلن (ڪورز) جي ضرورت جي ڪري، NPUs کي نسبتا تيز رفتار پيڪيٽ پروسيسنگ لاءِ استعمال ڪري سگھجي ٿو، پر گھٽ ويڪرائي، اعليٰ ڪارڪردگيءَ واري اسڪيلبل ٽريفڪ پروسيسنگ ممڪن نه آھي ڇاڪاڻ ته ٽريفڪ MIPS/RISC ڪور استعمال ڪندي پروسيس ڪئي ويندي آھي ۽ اھڙين ڪورن کي شيڊول ڪرڻ ان جي دستيابي جي بنياد تي ڏکيو آهي.FPGA جي بنياد تي حفاظتي آلات جو استعمال مؤثر طريقي سان ختم ڪري سگھن ٿا سي پي يو ۽ اين پي يو جي بنياد تي اڏاوتن جون حدون.

FPGAs ۾ ايپليڪيشن-سطح سيڪيورٽي پروسيسنگ

FPGAs ايندڙ نسل جي فائر والز ۾ ان لائن سيڪيورٽي پروسيسنگ لاءِ مثالي آهن ڇاڪاڻ ته اهي ڪاميابيءَ سان اعليٰ ڪارڪردگي، لچڪ، ۽ گهٽ ويڪرائي واري آپريشن جي ضرورت کي پورو ڪن ٿا.ان کان علاوه، FPGAs پڻ ايپليڪيشن-سطح سيڪيورٽي افعال کي لاڳو ڪري سگھن ٿا، جيڪي وڌيڪ ڪمپيوٽنگ وسيلن کي بچائي سگھن ٿا ۽ ڪارڪردگي کي بهتر بڻائي سگھن ٿا.

FPGAs ۾ ايپليڪيشن سيڪيورٽي پروسيسنگ جا عام مثال شامل آهن

- TTCP آف لوڊ انجڻ

- باقاعده اظهار جو ميلاپ

- Asymmetric encryption (PKI) پروسيسنگ

- TLS پروسيسنگ

FPGAs استعمال ڪندي ايندڙ نسل سيڪيورٽي ٽيڪنالاجيون

ڪوانٽم ڪمپيوٽرن پاران سمجھوتي ڪرڻ لاءِ ڪيترائي موجود غير متناسب الگورٿم خطرناڪ آھن.غير متناسب سيڪيورٽي الگورتھم جهڙوڪ RSA-2K، RSA-4K، ECC-256، DH، ۽ ECCDH سڀ کان وڌيڪ متاثر ٿيل آهن ڪوانٽم ڪمپيوٽنگ ٽيڪنالاجي.غير متناسب الگورتھم ۽ NIST معيار جي نئين عملن جي ڳولا ڪئي پئي وڃي.

پوسٽ-ڪانٽم انڪرپشن لاءِ موجوده تجويزون شامل آهن رنگ-آن-ايرر لرننگ (R-LWE) طريقو

- پبلڪ ڪيئي ڪرپٽوگرافي (PKC)

- ڊجيٽل دستخط

- اهم تخليق

پبلڪ ڪيچي ڪرپٽوگرافيءَ جي تجويز ڪيل عمل ۾ شامل آهن خاص سڃاتل رياضياتي عمل (TRNG، Gaussian noise sampler، polynomial اضافو، binary polynomial quantifier division، multiplication، وغيره).FPGA IP انهن مان ڪيترن ئي الگورتھمن لاءِ دستياب آهي يا FPGA بلڊنگ بلاڪ استعمال ڪندي موثر طريقي سان لاڳو ٿي سگهي ٿو، جهڙوڪ DSP ۽ AI انجڻ (AIE) موجوده ۽ ايندڙ نسل جي Xilinx ڊوائيسز ۾.

هي سفيد پيپر وضاحت ڪري ٿو L2-L7 سيڪيورٽي جي عمل درآمد کي استعمال ڪندي هڪ پروگراميبل آرڪيٽيڪچر جنهن کي ايج / رسائي نيٽ ورڪن ۽ ايندڙ نسل جي فائر والز (NGFW) ۾ سيڪيورٽي تيز رفتار لاءِ مقرر ڪري سگهجي ٿو انٽرپرائز نيٽ ورڪن ۾.